情報セキュリティ10大脅威から見る、今必要なセキュリティ対策とは

- セキュリティ・ゼロトラスト

- セキュリティ、BCP対策

新型コロナウィルス感染症など社会情勢の混乱、テレワーク等の働き方改革が進む中で、サイバー攻撃のインシデントは増加する一方であり、特にマルウェア、ランサムウェアによる攻撃が増加中です。何から対策を始めるか迷いますが、近年増加傾向にあるサイバー攻撃を知り、過去の対策をそのままにせず、セキュリティ対策を見直す必要があります。そこで、独立行政法人情報処理推進機構が公開している「情報セキュリティ10大脅威」から、今こそ企業が抑えるべきセキュリティ対策のポイントを解説いたします。

情報セキュリティ10大脅威とは

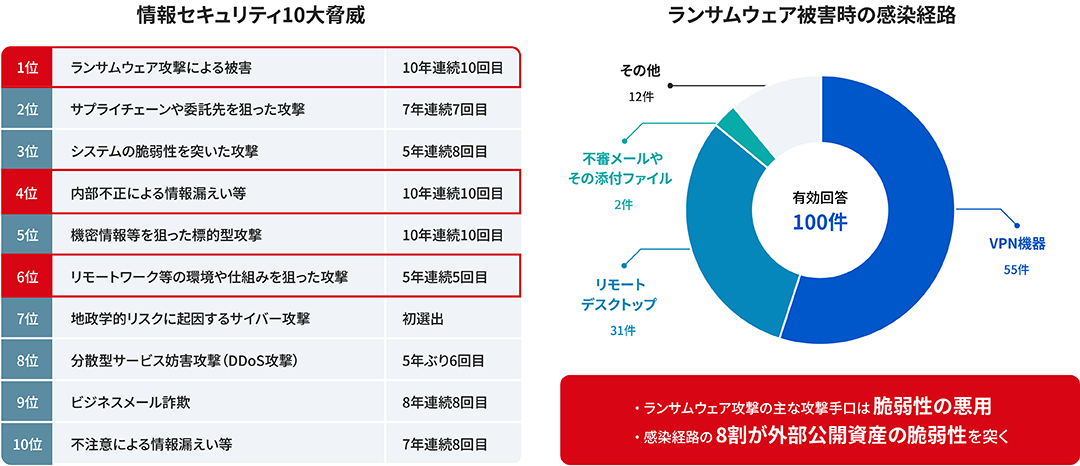

「独立行政法人情報処理推進機構(IPA)」は、社会的に影響が大きい事案から、情報セキュリティの脅威をランキング形式で発表しています。本ページでは「組織」に対する脅威と対策についてご説明します。

2025年の傾向は、2024年と大きく変動することはなく、依然として外部脅威が多く上位を占めています。その中でも、「マルウェア感染」に関しては、ランサムウェアの注目度が高く、10年連続でトップ10入りをしています。感染経路はVPN機器の脆弱性(55件)が最も多く、次いでリモートデスクトップ(31件)、不審メールや添付ファイル(2件)の順となっています。被害原因の約8割は外部公開資産の脆弱性を突くものであり、早急な対策が求められます。今回はランキングから見えた、注力すべき3つのポイントをご紹介します。

※右図出典:警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について(https://www.npa.go.jp/publications/statistics/cybersecurity/index.html)」を基に当社作成

3つのポイント

ポイント1:マルウェアの中でもランサムウェアによる被害拡大

ランサムウェアによる被害の拡大や機密情報を狙った攻撃(サイバー攻撃)は、Emotetによる被害が再燃。対策するも攻撃手法が進化しており、被害が多数発生しています。1位の「ランサムウェアによる被害」は、2024年に続き1位となっており、もっとも重要視すべき脅威です。

ポイント2:元従業員が顧客情報を持ち出した事例あり

外部脅威が多くを占める中、引き続き上位にあるのが、4位の「内部不正による情報漏えい」です。外部からの脅威を防げても、内部から情報が漏えいしてしまっては意味がありません。併せて10位の「不注意による情報漏えい等」では、うっかりミスによる情報漏えいが発生するケースもあり、内部からの情報漏えい対策の重要性を忘れてはいけません。

ポイント3:リモートワークの定着に伴う脅威拡大

アフターコロナの現在は、リモートワークも働き方のひとつとして定着してきています。一方で、セキュリティ対策が間に合わず、社外から攻撃をされるケースも多いです。今後もニューノーマルな働き方へのシフトが推進されていくことを踏まえると、仕事がしやすく、セキュリティ対策もしっかりした環境整備が必要です。

本ページでは記載のポイントを踏まえ以下3つの脅威を取り上げ、攻撃手口、事例、対策を解説します。

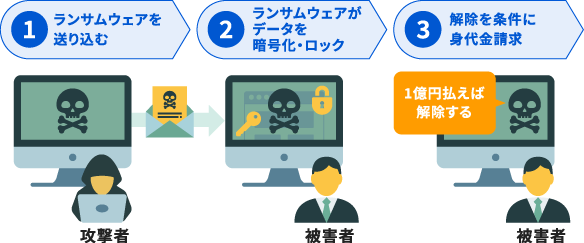

ランサムウェアによる被害

ランサムウェアとはウィルスの一種。PCやサーバー、スマートフォンがウィルス感染すると、端末のロック、保存データの暗号化などによって利用に支障をきたします。そして、その復旧をすることと引き換えに金銭を要求されます。また、重要情報を窃取されることもあり、経済的、社会的な損失につながる恐れもあります。

攻撃手口

- メール、ウェブサイトから感染

- 脆弱性によりネットワーク経由で感染

- 不正サイトにアクセスして感染

事例

大手製造業の事例

社内サーバーに障害が発生し、ウィルスが拡散されました。国内工場は検査システムが作動せず、出荷を停止。被害は国内工場にとどまらず、海外の工場もストップし、混乱が生じました。ランサムウェア攻撃であると報道されています。

深刻なのは、その手口がより狡猾であることです。マルウェア駆除をするエンドポイントセキュリティ対策をしていましたが、無差別にバラまくランサムウェアなどとは異なり、執念深く攻撃が成功するまで狙われた可能性があります。身代金請求、情報漏えいのリスクが高まり、影響も甚大でした。

対策

- エンドポイント保護

-

・端末をリアルタイムで監視し、脅威を早期発見・原因調査・対処まで対応

- 不正なサイト・クラウドサービスの利用検知

-

・不要・不正なクラウドサービス(シャドーIT)を発見

・不正なアクセスの制限・遮断を行うことが可能

- バックアップデータの改ざん防止

-

・改ざん防止(変更・削除防止)でバックアップデータの保護

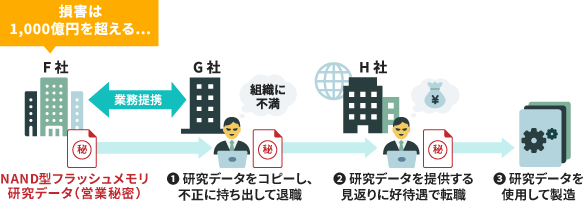

内部不正による情報漏えい

従業員や元従業員等の組織関係者による故意的な機密情報の持ち出しや悪用等の不正行為が発生しています。また、組織内における情報管理のルールを守らずに情報を持ち出し、紛失、情報漏えいにつながるケースも散見されます。

組織関係者による不正行為は、組織の社会的信用の失墜、損害賠償による経済的損失で、多大な損害になります。

攻撃手口

- アクセス権限の悪用

- 在職中に割り当てられたアカウントの悪用

- 内部情報の不正な持ち出し

事例

大手サービス会社の事例

サービス利用者宛に全く関係のない企業からダイレクトメッセージが届いたことをきっかけに、登録会員情報が漏えいしていることが判明。調査の結果、システム保守の部分を委託していた企業から再委託された従業員が情報を持ち出したことが原因でした。

特権IDを使用して、業務とは関係ない操作でデータを持ち出し、名簿業者に転売していたとのことです。この事件では、外部の攻撃に対し万全な対策を行っていたとしても、内部に犯行者がいる場合、いとも簡単に情報の持ち出しが行えてしまうということが明白になりました。

対策

- 特権ID管理

-

・特権アクセス管理および監視・制御

- ID管理、認証

-

・適切なアクセス権の設定、不適切なアクセスの防止

・多要素認証による本人確認の厳格化

- 不正なサイト・クラウドサービスの利用検知

-

・不要・不正なクラウドサービス(シャドーIT)を発見

・不正なアクセスの制限・遮断を行うことが可能

リモートワーク等のニューノーマルな働き方を狙った攻撃

新型コロナウィルスの蔓延により、ニューノーマルな働き方の一つであるリモートワークが推奨されました。リモートワークへの移行に伴い、リモート接続、VPN等の本格的な活用が広がり、それらを狙った攻撃が行われています。

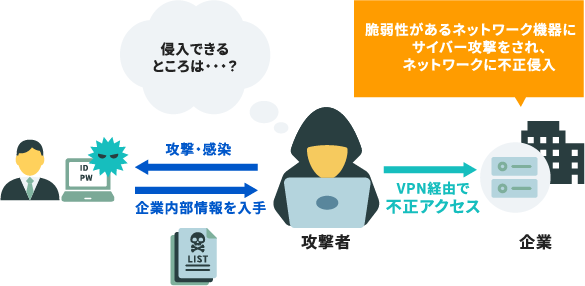

攻撃手口

- 急なリモートワーク移行による未整備のセキュリティ対策個所の脆弱性への攻撃

- セキュリティ対策の弱い私用端末や自宅のネットワークの脆弱性への攻撃

事例

大手コンテンツ会社の事例

旧型VPN装置を経由し、社内ネットワーク機器への乗っ取り行為により情報が窃取されました。一部の機器がランサムウェアに感染し、さらにファイルも暗号化されました。その後、身代金要求、情報漏えいされる事態にも至りました。

通信障害等が発生した際の緊急避難対応用に残置していた旧型VPN装置が、海外拠点より利用されました。

対策

- 不正侵入されないネットワーク

-

・ネットワーク全体への不正侵入を防ぐ監視・制御・防止

- 不正なサイト・クラウドサービスの利用検知

-

・不要・不正なクラウドサービス(シャドーIT)を発見

・不正なアクセスの制限・遮断を行うことが可能

- エンドポイント保護

-

・端末をリアルタイムで監視し、脅威を早期発見・原因調査・対処まで対応

- 脆弱性対策

-

・ソフトウェア更新状況を管理し、常に最新化

・定期的な脆弱性診断の実施